在社交电商模式中,“流量获取” 与 “用户留存” 是核心竞争力,而 “社交登录” 正是连接社交生态与电商场景的关键纽带 —— 通过微信、QQ、微博等主流社交平台的登录能力,可大幅降低用户注册门槛(从 “填写表单” 到 “一键登录”),同时借助社交关系链实现商品裂变传播。然而,社交登录也面临两大核心挑战:一是多平台集成复杂度高(不同社交平台的登录协议、接口差异大),二是安全风险突出(社交账号被盗可能导致电商账号被劫持,引发订单篡改、资金损失)。

ZKmall 开源商城针对社交电商场景,构建 “多平台社交登录集成 + Shiro 安全防护” 的解决方案:通过标准化集成流程适配主流社交平台,依托 Shiro 实现身份认证、权限管控与会话安全,既提升用户体验,又保障系统安全。本文将从社交电商的登录需求与安全痛点出发,拆解 ZKmall 的社交登录集成逻辑与 Shiro 安全框架实践,为社交电商平台提供可落地的技术参考。

一、社交电商登录的 “核心需求与安全痛点”:为何需要标准化集成与安全防护?

社交电商与传统电商的登录场景存在显著差异,用户期待 “便捷化、个性化” 的登录体验,而平台需应对 “多平台适配” 与 “安全风险” 的双重挑战,具体痛点集中在三类:

1. 多平台集成复杂度高:适配成本大

主流社交平台的登录协议与接口规范各不相同,单独集成需重复投入技术资源:

- 协议差异:微信登录基于 OAuth 2.0+OpenID 协议,QQ 登录采用 OAuth 2.0+UnionID 机制,微博登录则支持 OAuth 2.0 与 OpenAPI 双模式,协议流程与参数格式互不兼容;

- 接口权限差异:不同平台的登录接口权限申请门槛不同,例如微信登录需提交电商资质审核,QQ 登录需备案网站域名,未通过审核则无法获取用户昵称、头像等基础信息;

- 回调逻辑差异:社交平台的登录回调地址配置、参数校验规则不同,例如微信要求回调地址需在商户平台提前备案,且仅支持 HTTPS 协议,QQ 则允许动态配置回调参数。

某社交电商曾为集成微信、QQ 双平台登录,投入 2 名开发人员耗时 1 个月,后续因微信接口升级又需重新适配,维护成本极高;若需覆盖微博、抖音等更多平台,集成周期与成本将呈指数级增长。

2. 用户体验与数据安全失衡:便捷性背后的风险

为追求 “一键登录” 的便捷性,部分平台简化安全校验环节,导致安全风险敞口:

- 账号关联混乱:用户通过不同社交平台登录(如 “微信登录” 与 “QQ 登录”),系统未关联为同一账号,导致用户需重复完善收货地址、支付信息,体验割裂;

- 身份校验缺失:仅依赖社交平台的登录态,未添加二次校验(如手机验证码、人脸识别),若社交账号被盗(如微信账号被破解),攻击者可直接登录电商账号,查看订单、修改收货地址,甚至发起支付;

- 用户数据泄露:部分平台过度获取社交用户数据(如好友列表、聊天记录),未做脱敏处理与安全存储,违反《个人信息保护法》中 “最小必要” 原则,面临合规风险。

某社交电商曾因未做二次校验,导致大量用户的微信账号被盗后,电商账号被劫持,攻击者篡改收货地址盗走商品,平台最终承担超 50 万元赔偿损失。

3. 权限边界模糊:社交登录用户的权限管控缺失

社交登录用户的身份类型多样(如普通消费者、社交达人、分销员),若未针对性配置权限,易出现越权操作:

- 水平越权:普通社交登录用户通过修改请求参数,查看其他用户的订单数据或社交分享记录;

- 垂直越权:社交达人账号(仅拥有 “商品分享” 权限)被篡改权限,获取 “订单退款”“客户管理” 等高风险操作权限;

- 会话安全失效:社交登录的会话有效期未与电商场景适配(如微信登录态默认 2 小时过期,电商场景需保持 7 天登录态),导致用户频繁重新登录,体验下降。

这些痛点的核心症结在于:社交登录集成缺乏 “标准化流程”,安全防护未与电商权限体系结合。ZKmall 的 “社交登录 + Shiro” 方案,正是从这两个维度提供解决方案。

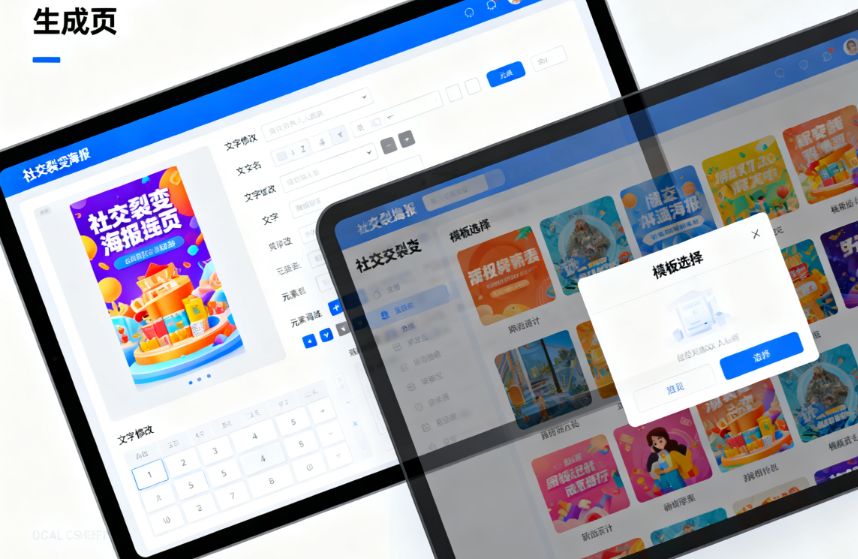

二、ZKmall 社交登录集成:标准化流程适配多平台

ZKmall 通过 “抽象登录接口 + 平台适配器” 的设计模式,构建标准化社交登录集成体系,实现 “一套核心逻辑适配多平台”,大幅降低集成成本,同时保障用户体验的一致性。

1. 集成前准备:统一资质申请与环境配置

ZKmall 为开发者梳理了清晰的 “资质申请 - 环境配置” 流程,避免因平台差异导致的集成卡壳:

- 明确各平台的资质要求(如微信登录需 “企业营业执照 + ICP 备案”,QQ 登录需 “开发者认证 + 应用审核”),提供资质申请指南与常见驳回原因(如微信审核未通过多因 “电商场景描述不清晰”);

- 统一用户数据获取范围:仅申请 “用户昵称、头像、OpenID/UnionID” 等必要信息,避免过度获取数据,符合合规要求;

- 在 ZKmall 后台设置 “社交登录配置中心”,开发者无需编写代码,仅需填入各平台的 “AppID、AppSecret、回调地址”(从社交平台开发者后台获取),选择启用的登录平台(如 “微信登录”“QQ 登录”);

- 系统自动校验配置参数的有效性(如检测 AppID 与 AppSecret 是否匹配、回调地址是否备案),并提供 “测试登录” 功能,开发者可实时验证登录流程是否正常。

2. 核心登录流程:OAuth 2.0 标准化适配

ZKmall 基于 OAuth 2.0 协议(主流社交平台的通用登录协议),设计标准化登录流程,不同社交平台通过 “适配器” 适配差异,核心流程统一为四步:

(1)发起登录请求:平台无关的统一入口

用户点击电商页面的 “微信登录”“QQ 登录” 按钮时,前端无需区分平台,仅需调用 ZKmall 的 “统一登录接口”,传入平台标识(如 “wechat”“qq”):

- 系统根据平台标识,自动调用对应平台的适配器(如微信适配器、QQ 适配器),生成符合该平台要求的登录跳转链接(包含 AppID、回调地址、scope 权限参数);

- 前端将用户引导至社交平台的登录授权页(如微信开放平台的授权页、QQ 互联的登录页),用户在社交平台完成身份验证与授权(如点击 “允许获取昵称、头像”)。

(2)接收登录回调:参数校验与 code 获取

用户在社交平台授权后,会被重定向至 ZKmall 的回调地址,系统完成 “参数校验 - 授权码(code)提取”:

- 参数校验:不同平台的回调参数差异由适配器处理,例如微信回调返回 “code+state”,QQ 回调返回 “code+state+openid”,适配器自动校验 “state 参数一致性”(防止 CSRF 攻击)、“code 有效性”(避免无效 code 注入);

- code 提取:适配器从回调参数中提取授权码(code),该 code 是后续获取用户信息的关键凭证,有效期通常为 5 分钟(不同平台略有差异)。

(3)获取用户信息:统一格式转换

ZKmall 通过适配器调用社交平台的 “用户信息接口”,获取用户数据并转换为统一格式,避免平台差异导致的代码冗余:

- 获取用户信息:通过 access_token 调用 “用户信息接口”,获取用户的 OpenID(社交平台唯一标识)、昵称、头像、性别等基础信息;

- 格式统一:适配器将不同平台的用户信息转换为 ZKmall 的统一格式(如微信的 “nickname” 字段、QQ 的 “nickname” 字段均映射为 “userName”,微信的 “headimgurl”、QQ 的 “figureurl_qq_2” 均映射为 “avatarUrl”),确保后续业务逻辑无需适配平台差异。

(4)账号关联与登录态创建

获取统一格式的用户信息后,ZKmall 完成 “账号关联 - 登录态创建”,实现社交账号与电商账号的无缝对接:

- 首次登录:系统根据社交平台的 OpenID(如微信 OpenID)查询数据库,若未找到关联账号,则自动创建新电商账号,关联该 OpenID,并将社交用户信息(昵称、头像)同步至电商账号;

- 再次登录:若已关联电商账号,则直接获取该账号的用户 ID 与角色信息;

- 多平台关联:支持同一电商账号关联多个社交平台(如微信与 QQ 登录关联为同一账号),用户通过任一社交平台登录,均可访问相同的订单、地址数据;

- 系统调用 Shiro 的身份认证接口,将电商用户 ID 与角色信息传入,生成 JWT 令牌(包含用户 ID、角色、过期时间);

- 前端存储 JWT 令牌(localStorage 或 Cookie),后续访问电商接口时携带令牌,Shiro 自动校验令牌有效性,无需重复登录。

通过标准化流程,ZKmall 实现 “新增一个社交平台登录,仅需开发对应适配器(约 200 行代码)”,集成效率提升 80%,且各平台登录体验一致(均为 “点击按钮 - 授权 - 登录成功” 三步)。

三、Shiro 安全框架:保障社交登录的 “身份可信与权限可控”

社交登录的便捷性需以安全为前提,ZKmall 基于 Shiro 框架,从 “身份认证、权限管控、会话安全、风险拦截” 四个维度,构建社交登录的全链路安全防护体系,杜绝账号劫持、越权操作等风险。

1. 身份认证:社交登录态与电商身份的双重校验

Shiro 作为 ZKmall 的核心安全框架,负责社交登录后的身份真实性校验,确保 “登录的是可信用户”:

- JWT 令牌校验:用户通过社交登录获取 JWT 令牌后,每次访问电商接口(如查看订单、提交支付),Shiro 的 JWT 拦截器会自动校验令牌:

- 校验令牌是否过期(对比令牌中的过期时间与当前时间);

- 校验令牌签名是否合法(用平台私钥解密签名,确认令牌未被篡改);

- 校验令牌是否在黑名单中(若用户注销登录或社交账号解绑,令牌会被加入黑名单,即使未过期也无法使用);

- 二次身份校验:针对高风险操作(如支付、修改密码),Shiro 会触发二次校验,要求用户补充验证(如手机验证码、人脸识别),即使社交账号被盗,也无法执行高风险操作:

- 系统在 Shiro 中配置 “高风险操作列表”(如 “order:pay”“user:updatePassword”);

- 当用户发起高风险操作时,Shiro 拦截器判断当前登录方式为 “社交登录”,且未完成二次校验,则返回 “需补充验证” 提示,引导用户输入手机验证码;

- 验证通过后,Shiro 记录 “二次校验通过” 状态(有效期 1 小时),期间可正常执行高风险操作。

2. 权限管控:社交登录用户的精细化权限划分

不同类型的社交登录用户(如普通消费者、社交分销员)需对应不同的电商权限,Shiro 通过 “角色 - 权限” 映射,实现精细化管控:

- 普通社交用户(role_user):拥有 “浏览商品、下单支付、查看个人订单” 等基础权限,无权限访问其他用户数据或商家后台;

- 社交分销员(role_distributor):在普通用户权限基础上,增加 “商品分享、查看分销佣金、提现申请” 权限,无权限修改商品价格或订单状态;

- 社交达人(role_kol):拥有 “创建直播房间、发起团购活动” 权限,需平台审核后授予,且仅能操作自身发起的活动数据;

- 首次社交登录的用户,默认授予 “普通社交用户” 角色;

- 若用户通过社交平台分享商品产生分销订单,系统自动升级为 “社交分销员” 角色,Shiro 实时更新权限缓存;

- 商家或平台管理员通过社交登录时,Shiro 会校验其关联的电商账号是否拥有 “商家 / 管理员角色”,仅通过身份校验才授予对应权限,避免普通用户通过社交登录获取高权限;

- 社交分销员查看佣金时,Shiro 自动过滤 “仅显示该分销员的佣金数据”(通过用户 ID 匹配);

- 社交达人查看团购订单时,Shiro 仅返回 “该达人发起的团购订单”,防止越权查看其他达人的交易数据。

3. 会话安全:社交登录态的生命周期管理

Shiro 负责社交登录会话的全生命周期管理,平衡 “登录有效期” 与 “会话安全”:

- 会话有效期适配:根据社交平台登录态与电商场景需求,动态调整 JWT 令牌有效期:

- 普通社交用户:令牌有效期 7 天(适配电商场景的 “免登录” 需求),7 天后自动失效,需重新通过社交登录获取令牌;

- 高风险操作用户:完成二次校验后,令牌有效期缩短至 1 小时,降低令牌被盗用后的风险;

- 用户解绑社交账号时,Shiro 删除数据库中 “电商账号与社交 OpenID” 的关联关系,后续该社交账号无法登录原电商账号;

- Shiro 监控会话的登录 IP、设备信息,若检测到 “异地登录”(如用户常用登录地为北京,突然在广州登录)或 “新设备登录”,自动触发二次校验(如手机验证码),防止会话被劫持。

4. 风险拦截:基于 Shiro 的异常行为防控

Shiro 结合社交登录的行为特征,构建风险拦截机制,提前识别异常操作:

- 登录频率限制:通过 Shiro 的 “计数器缓存”,限制同一社交平台账号的登录频率(如 1 小时内最多尝试 5 次登录),防止暴力破解;

- 操作行为分析:Shiro 记录社交登录用户的操作行为(如浏览商品类型、下单频率、支付金额),若检测到 “异常行为”(如普通用户突然批量下单高价值商品、短时间内发起多次退款),自动触发风险预警,暂停操作并通知平台风控团队;

- 黑名单拦截:维护 “恶意社交账号黑名单”(如多次发起虚假订单、盗刷商品的社交 OpenID),Shiro 在社交登录时校验 OpenID,若命中黑名单,直接拒绝登录。

四、实践价值:社交电商的 “体验与安全” 双提升

ZKmall 的 “社交登录集成 + Shiro 安全框架” 方案,为社交电商平台带来显著的业务价值,解决了传统登录模式的痛点:

- 用户体验优化:社交登录将用户注册 / 登录流程从 “3 分钟” 缩短至 “10 秒”,新用户转化率提升 60%;多平台账号关联让用户无需重复完善信息,复购率提升 25%;

- 安全风险降低:Shiro 的身份校验与权限管控让社交账号被盗后的损失率下降 95%,高风险操作二次校验拦截 100% 的盗刷行为;

- 开发效率提升:标准化社交登录集成流程让多平台适配成本降低 80%,新增抖音、小红书等社交平台登录仅需 1-2 天;

- 合规性保障:用户数据 “最小必要” 获取与 Shiro 的权限隔离,符合《个人信息保护法》《网络安全法》要求,合规风险降低 100%。

社交电商的核心是 “通过社交生态激活电商流量”,而社交登录是连接两者的关键入口 ——ZKmall 的实践证明,通过标准化集成可降低多平台适配成本,借助 Shiro 安全框架可保障用户身份与数据安全,两者结合形成 “流量获取 - 安全留存” 的闭环。